LAPS (Local Administrator Password Solution), Microsoft tarafından geliştirilen ve bir Active Directory (AD) ortamında yerel yönetici parolalarını güvenli bir şekilde yönetmek için kullanılan bir çözümdür.

LAPS, bilgisayarların yerel yönetici hesaplarının parolalarını otomatik olarak belirli aralıklarla rastgele olarak değiştirir ve bu parolaları AD'de güvenli bir şekilde depolar.

LAPS'in Temel Özellikleri:

- Merkezi Yönetim: Yerel yönetici parolalarını merkezi olarak yönetir ve bu sayede parolaların güvenli bir şekilde saklanmasını sağlar.

- Rastgele Parola Oluşturma: Her bilgisayar için rastgele ve karmaşık parolalar oluşturur, bu da parolaların tahmin edilmesini zorlaştırır.

- Otomatik Parola Değişimi: Belirli aralıklarla parolaları otomatik olarak değiştirir.

- Güvenli Depolama: Parolaları Active Directory'de güvenli bir şekilde depolar ve sadece yetkili kullanıcıların bu parolalara erişmesini sağlar.

- Kullanıcı Yetkilendirmesi: Hangi kullanıcıların veya grupların belirli bilgisayarların parolalarına erişebileceğini belirleyebilme olanağı sunar.

LAPS, kuruluşların güvenlik politikalarını uygulamalarına ve yerel yönetici hesaplarının kötüye kullanılmasını engellemelerine yardımcı olur.

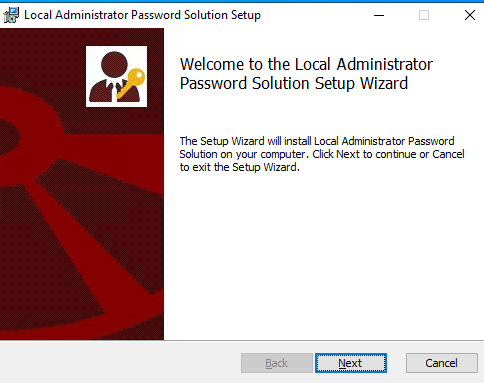

İlk Adım olarak https://www.microsoft.com/en-us/download/details.aspx?id=46899 linkinden laps kurulum dosyası indirilir.

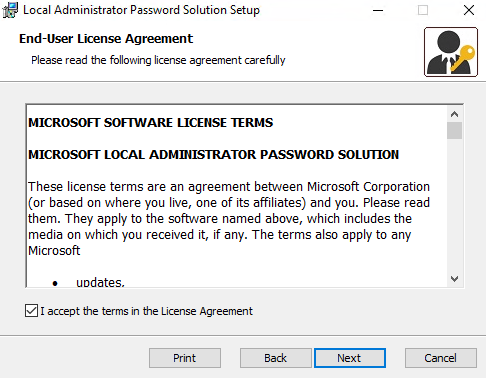

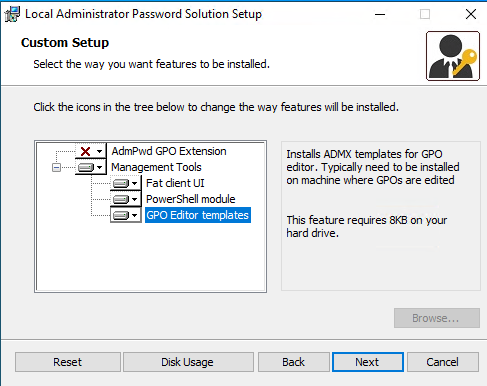

DC üzerinde indirilen Laps.msi dosyası çalıştırılır ve görsellerde bulunan ayarlar yapılır.

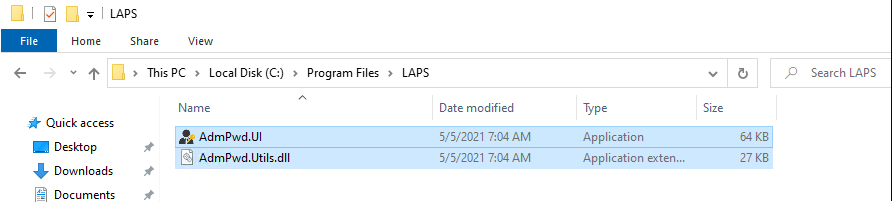

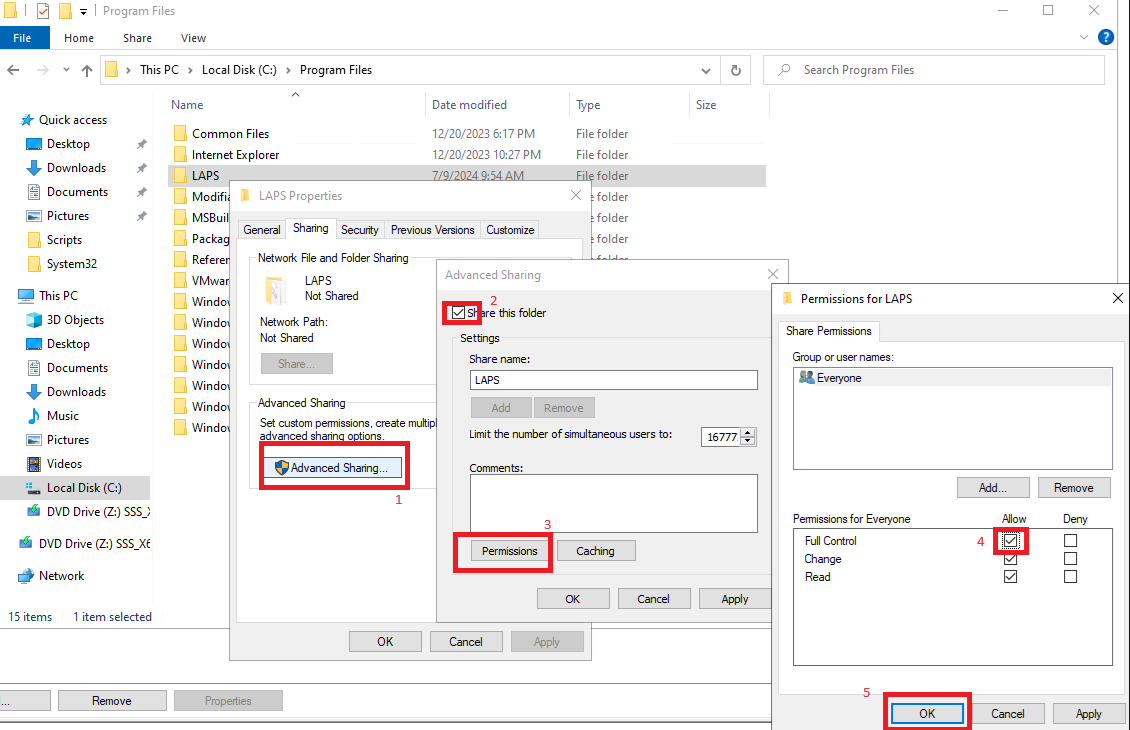

İndirilen Laps.msi dosyası da "C:Program FilesLAPS" dizinine gönderilir.

AD'de şema genişletmesi yapılması gerekmektedir.

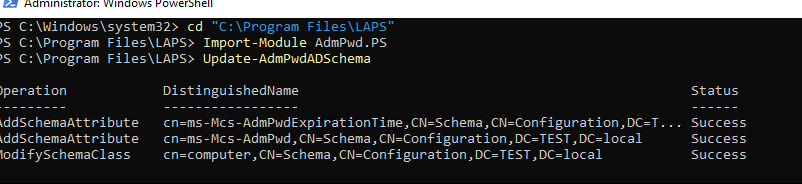

Microsoft LAPS, bilgisayar nesnelerinde iki yeni öznitelik kullanır.

- ms-Mcs-AdmPwd: Yönetici parolasını düz metin olarak kaydeder

- ms-Msc-AdmPwdExpirationTime: Parolanın sona erme zaman damgasını kaydeder.

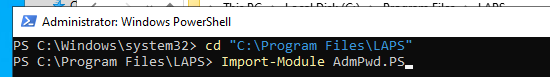

Powershell yönetici olarak çalıştırılır.

Aşağıdaki komut kullanılarak PowerShell modülü içe aktarılır.

Import-module AdmPwd.PS

Aşağıdaki komut kullanılarak AD genişletilir.

Update-AdmPwdADSchema

Şema güncellemesinden sonra bu iki yeni niteliği bilgisayar nesnesinde görebiliriz.

Bilgisayar Nesnesi İzinlerini Değiştir

Parola güncelleme işlemi sırasında, bilgisayar nesnesinin kendisi ms-Mcs-AdmPwd ve ms-Mcs-AdmPwdExpirationTime özniteliklerine değer yazma iznine sahip olmalıdır.

Bunu yapmak için SELF yerleşik hesabına izin vermemiz gerekir. Bunu yapmak için;

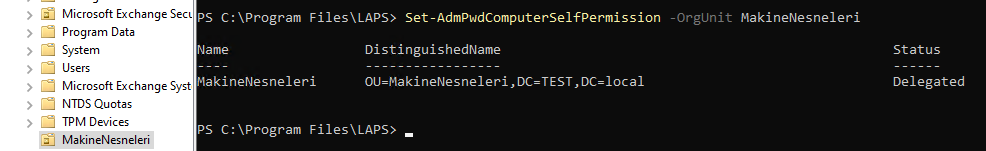

- Domain admin rolü olan bir kullanıcı ile PowerShell yönetici olarak çalıştırılır.

Set-AdmPwdComputerSelfPermission -OrgUnit <MakineNesneleri >

Yukarıdaki örnekte, “ MakineNesneleri” tüm makine nesneleri için oluşturduğum OU'dur.

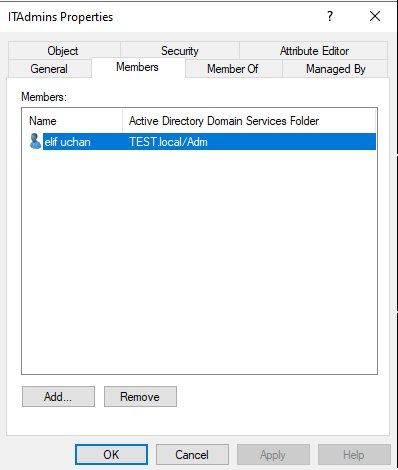

Parola erişimi için gruba izinler atayın

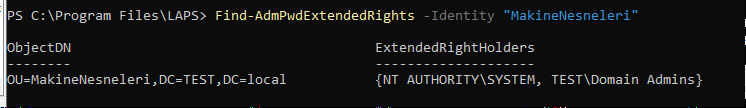

Test ortamımda, “ITAdmins ” adında bir security grubum var. Bu gruptaki kullanıcıların yerel yöneticilerin parolalarını görüntülemesine ihtiyacım var. İzinleri atamadan önce, varsayılan olarak parolaları görüntüleme ayrıcalığına sahip olanlara bakalım.

Bunu yapmak için,

- PowerShell'i Etki Alanı Yöneticisi olarak başlatın.

- Daha sonra Import-module AdmPwd.PS kullanarak PowerShell modülünü içe aktarın.

- Daha sonra, genişletilmiş haklara sahip kullanıcıları/grupları görüntülemek için aşağıdaki komutu çalıştırmamız gerekir.

Find-AdmPwdExtendedRights -Identity <MakineNesneleri>

Yukarıda görebileceğimiz gibi, genişletilmiş izinler yalnızca Domain Admins grubuna uygulanır. Bu, " MakineNesneleri" OU'sundaki bir bilgisayar nesnesi için yerel yönetici parolasının yalnızca bir domain admin hesabı tarafından erişilebileceği anlamına gelir. Aynı izinleri " ITAdmins " Güvenlik grubuna da vermemiz gerekir. Bunu yapmak için;

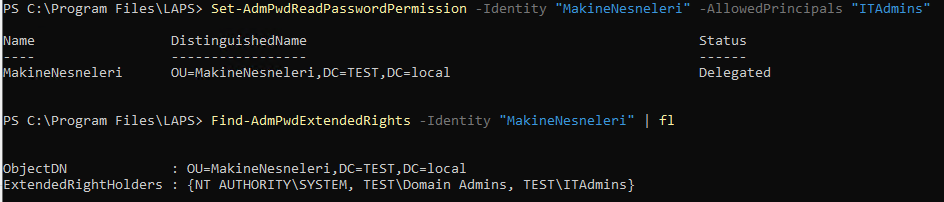

Set-AdmPwdReadPasswordPermission -Identity "MakineNesneleri" -AllowedPrincipals "ITAdmins"

komutunu çalıştırabiliriz . Yukarıdaki komut, "ITAdmins" güvenlik grubuna genişletilmiş izinler ekleyecektir.

Kontrol etmek için;

AdmPwdExtendedRights -Identity "MakineNesneleri" | fl

Bilgisayarlara client-side extension (CSE) Kurulumu

Bir bilgisayara bir ajan yüklemek için kullanabileceğimiz birçok farklı yöntem vardır. Ancak burada, ajanı bilgisayarlara dağıtmak ve yüklemek için GPO'yu kullanacağım.

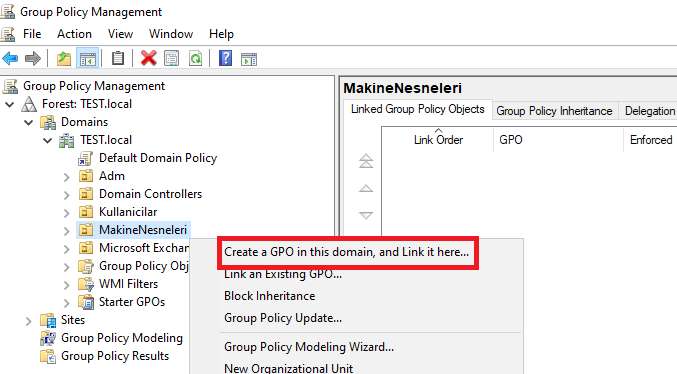

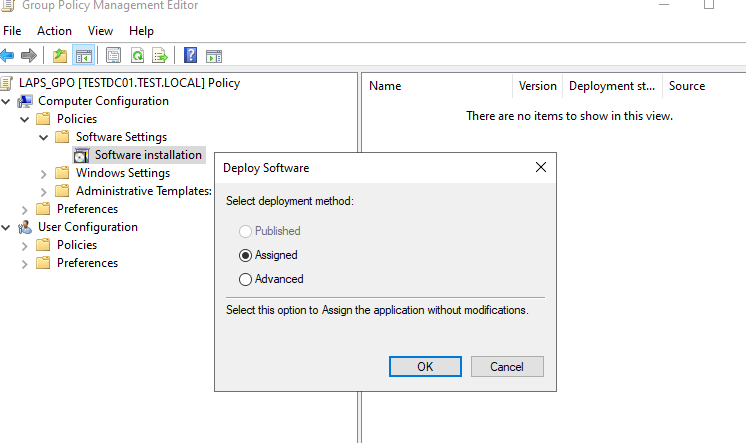

- Etki Alanı Denetleyicisi'nde oturum açın ve GPMC'yi (Grup İlkesi Yönetim Konsolu) başlatın.

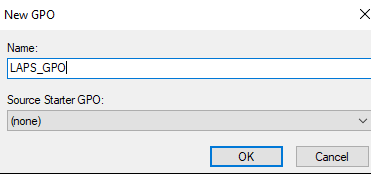

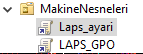

- MakineNesneleri OU altında Yeni Grup İlkesi oluşturun.

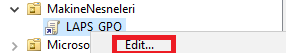

- Ardından grup ilkesine sağ tıklayın ve Düzenle'ye tıklayın

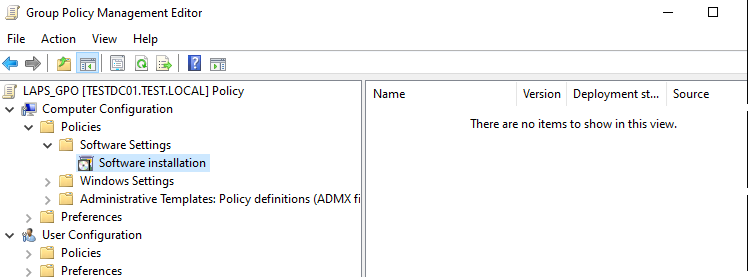

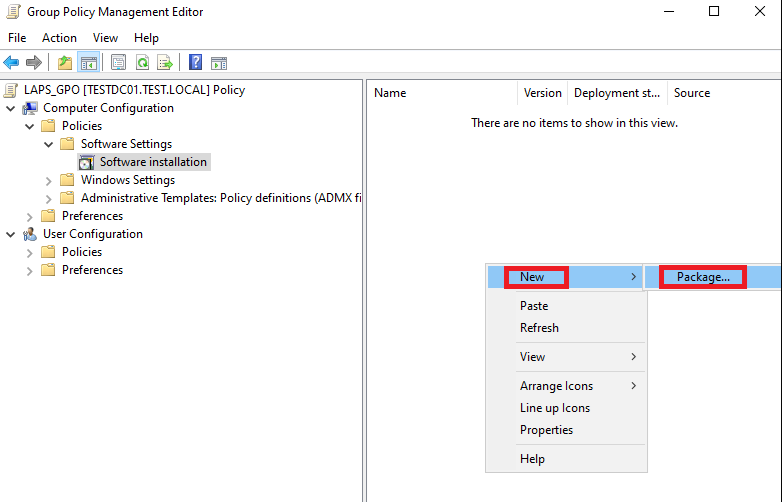

- Ardından Computer Configuration | Policies| Software Settings | Software Installation'ne gidin

- Gezgin penceresini açacaktır. Ardından LAPS .msi dosyası olan bir ağ paylaşımına gidin. Bu demo'da dc01LAPS LAPS.x64.msi yolunu kullanıyorum ve bu paylaşımın herkese okuma izinleri var.

- Ardından bir sonraki pencerede dağıtım yöntemini "Assigned" olarak seçin

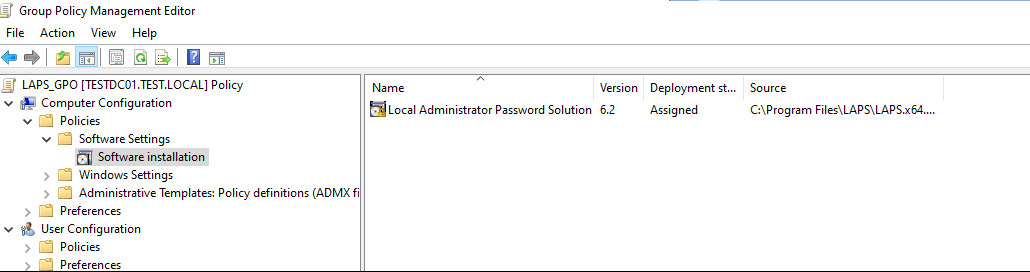

- Bu, MakineNesneleri OU altındaki Bilgisayarlara itecektir.

- Yüklemenin tamamlanması için istemcinin bilgisayarında yeniden başlatma gereklidir.

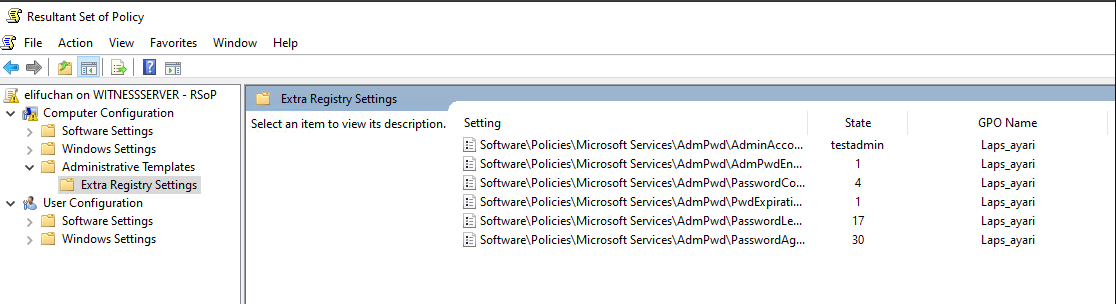

LAPS ayarları için GPO oluştur

Artık Microsoft LAPS için her şey hazır. Geriye sadece LAPS ayarlarıyla yeni bir GPO kurmak kalıyor.

- Etki Alanı Denetleyicisi'nde oturum açın ve GPMC'yi başlatın.

- MakineNesneleri OU altında Yeni Grup İlkesi oluşturun.

- Ardından grup ilkesine sağ tıklayın ve edit'e tıklayın

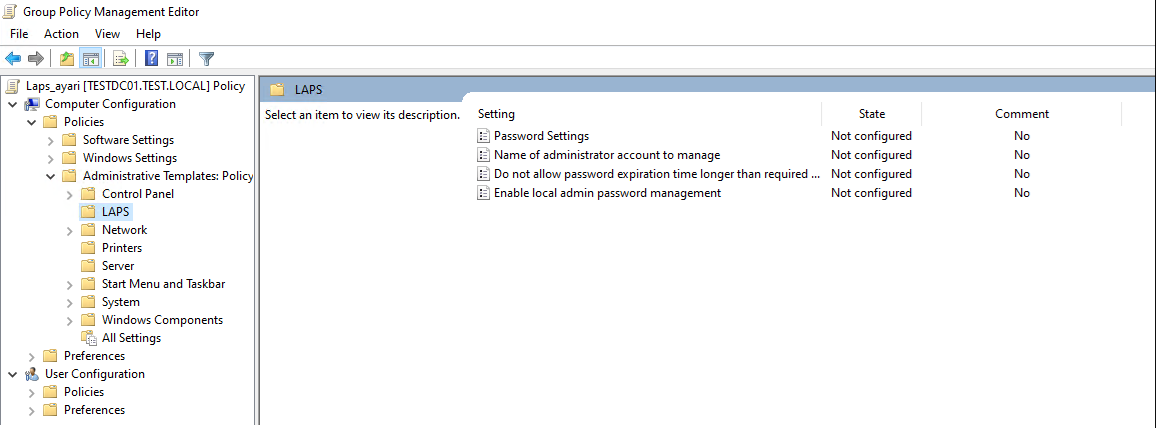

- Yeni pencerede Computer Configuration | Policies |Administrative Templates | LAPS'e gidin . Orada dört ayar görebiliriz.

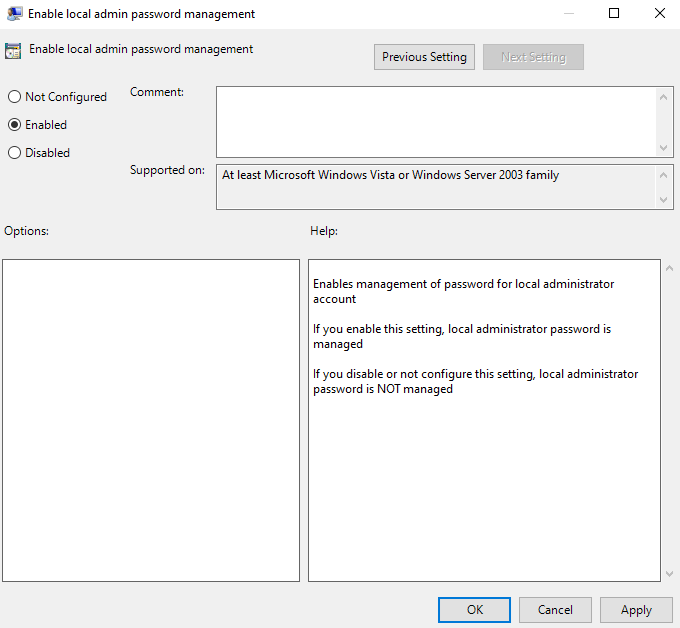

“Enable local admin password management” üzerine çift tıklayın. Ardından Enabled üzerine tıklayın ve ayarları uygulamak için OK üzerine tıklayın . Bu, parola yönetimi özelliğini etkinleştirecektir

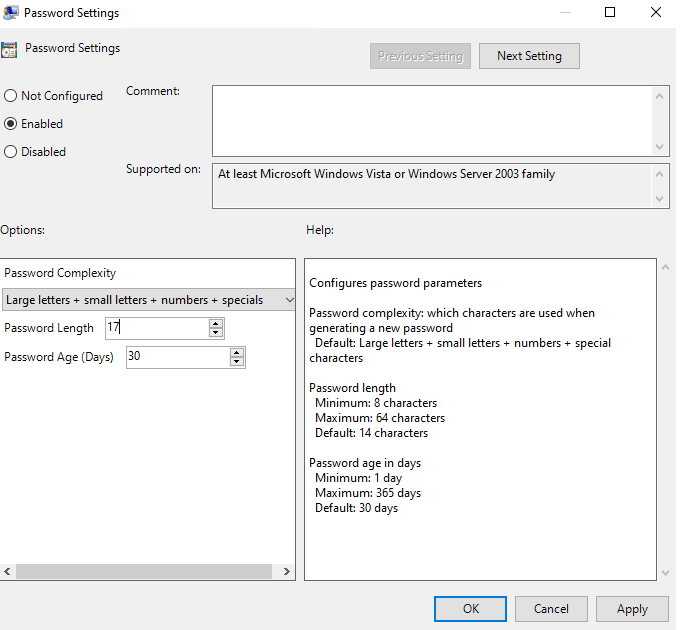

Daha sonra “Password Settings ” üzerine çift tıklayın. Burada parola karmaşıklığı ayarlarını ve parola yaşını tanımlayabiliriz. Tüm ayarlar yapıldıktan sonra OK üzerine tıklayın .

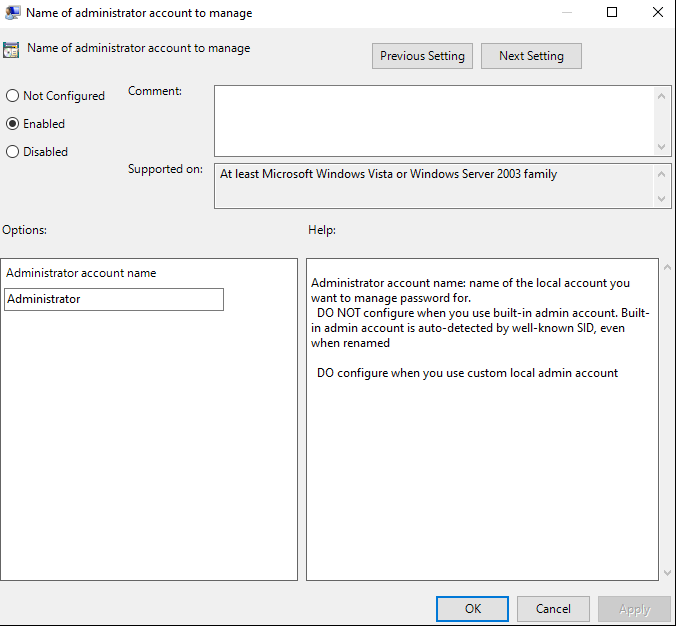

Test ortamımda, yerel yönetici hesabı “administrator”dir. LAPS ile yönetmek için bu hesabın parolasına ihtiyacım var. Bunu yapılandırmak için, “Name of administrator account to manage” tıklayın.

Ardından ayarı etkinleştirin ve yönetici hesabı adını tanımlayın.

Ayrıca, yerel yönetici parolası son kullanma sürelerinin hiçbirinin politika tarafından tanımlanandan daha uzun olmamasını istiyorum. Bunu uygulamak için, "Do not allow password expiration time longer than required by policy" öğesine çift tıklayıp politika ayarını etkinleştiriyorum.

Bu, Microsoft LAPS'in yapılandırma sürecini tamamlar. Bu politika uç noktalara uygulandıktan sonra test etmeye başlayabiliriz.

Test Süreci

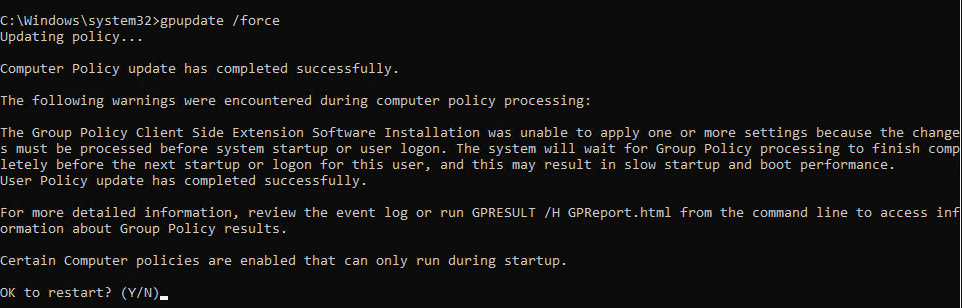

GPO'nun hızlıca etkinleştirilmesi için makinelerde aşağıdaki komut girilir ve makine restart edilir.

gpupdate /force

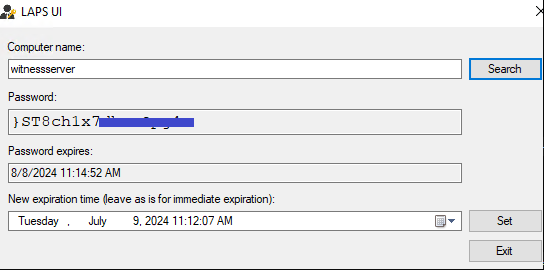

Politika uygulandıktan sonra, yerel yönetici parolasını görmenin yolları vardır.

- “ITAdmins ” grubunun bir üyesi olarak LAPS yönetim sunucusunda oturum açın.

- Programlardan “ LAPS UI ” başlatın.

- Ardından bir test bilgisayarı adı yazın ve aramaya tıklayın.

Görüldüğü gibi, LAPS yerel yönetici hesabının parolasını değiştirdi.

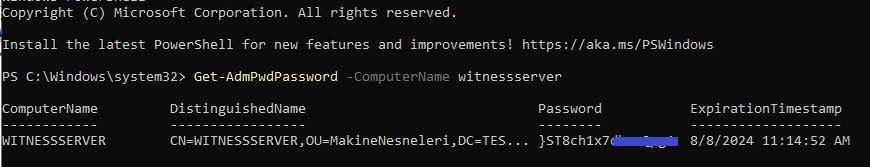

Ayrıca parolayı aşağıdaki PowerShell komutunu kullanarak da alabiliriz;

Get-AdmPwdPassword -ComputerName <Sunucu adı>

Not: Önceki komutu çalıştırmadan önce AdmPwd.PS PowerShell modülünü içe aktardığınızdan emin olun.

Gördüğümüz gibi Microsoft LAPS yerel yönetici parolasını otomatik olarak değiştiriyor ve Active Directory'ye kaydediyor. Bu, bir kimlik saldırısı sırasında yanal hareketi önlemeye yardımcı olur.